I. Présentation

Dans ce tutoriel, nous allons apprendre à installer ONLYOFFICE Docs Community sur un serveur Windows Server 2022 pour l'intégrer sur une instance Nextcloud (hébergée sur un serveur Debian 11, dans cet exemple).

Grâce à l'intégration d'ONLYOFFICE Docs dans Nextcloud, il devient possible de créer des documents en ligne (document texte, présentation, feuille de calcul) à partir de l'interface Nextcloud en profitant de la richesse des éditeurs ONLYOFFICE. Le tout en gardant la maîtrise de ses données puisque tout est hébergé sur nos propres serveurs. La connexion à Nextcloud va aussi permettre d'utiliser ONLYOFFICE Editors directement depuis un poste de travail, en l'occurrence Windows 11 dans mon cas.

Pour en savoir plus sur ONLYOFFICE Docs et les nombreuses intégrations possibles, consultez le site officiel :

II. Prérequis : PostgreSQL, Erlang, RabbitMQ

Avant même de parler de l'installation d'ONLYOFFICE Docs, il convient de préparer le serveur en installant certains prérequis.

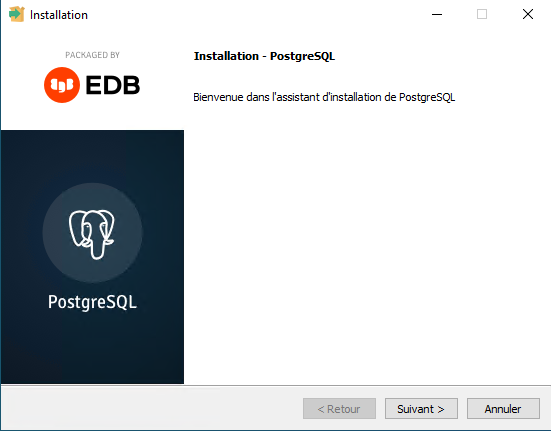

A. Installation de PostgreSQL

Nous allons commencer par installer PostgreSQL pour créer une base de données dédiée à ONLYOFFICE. Sur Windows, l'installeur est accessible sur cette page :

Cliquez sur "Download the installer" puis sur la page suivante cliquez sur le bouton de téléchargement pour Windows, au niveau de la version la plus récente.

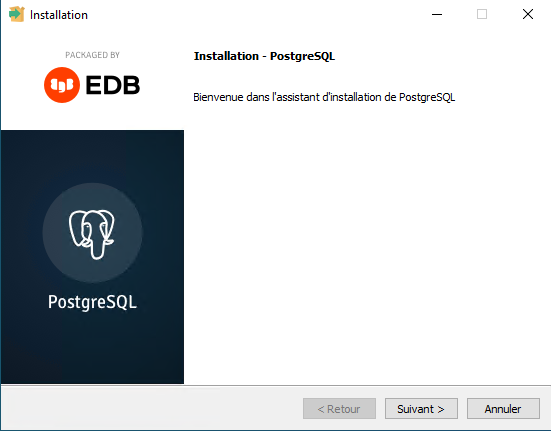

Démarrez l'installation... Cliquez sur "Suivant".

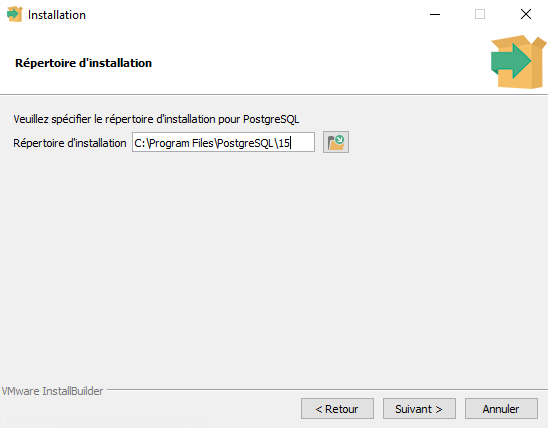

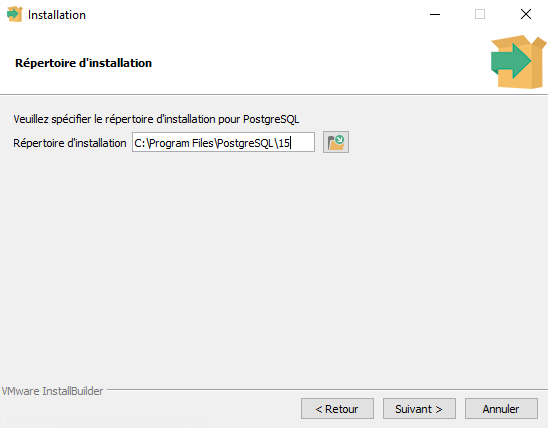

Prenez connaissance du chemin d'installation et poursuivez. Les données seront stockées dans : C:\Program Files\PostgreSQL\15\data.

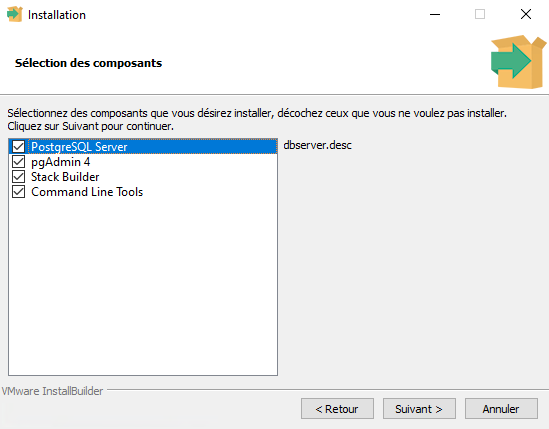

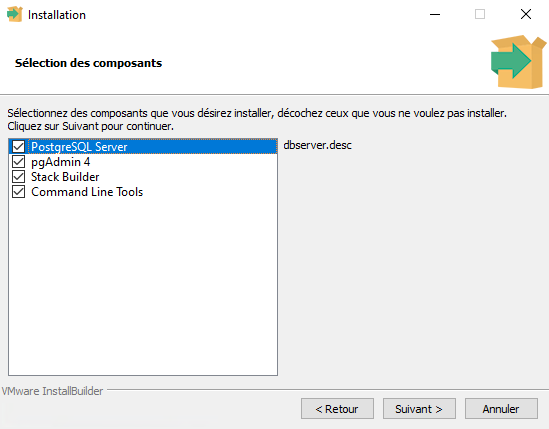

Ici, je vous recommande d'installer à minima "PostgreSQL Server" et "Command Line Tools". Le Stack Builder n'est pas indispensable et le pgAdmin 4 est utile pour avoir une console d'administration de PostgreSQL en mode graphique.

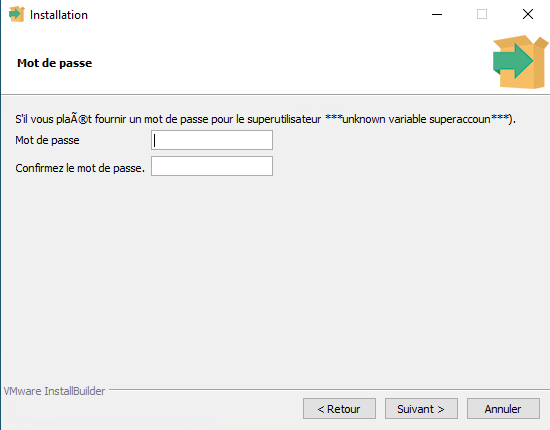

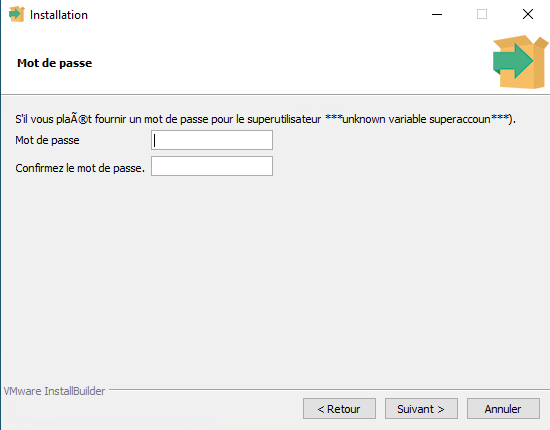

À l'étape suivante, définissez un mot de passe robuste pour le compte "postgre" principal de PostgreSQL.

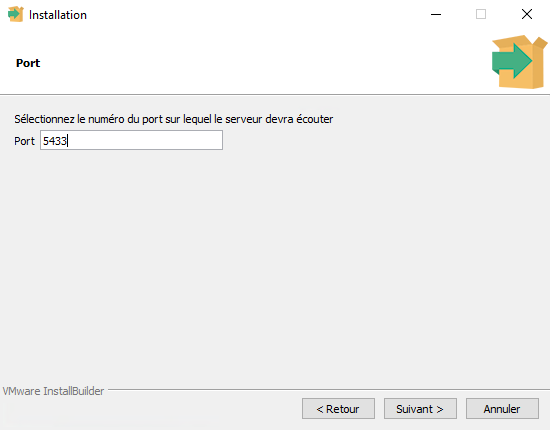

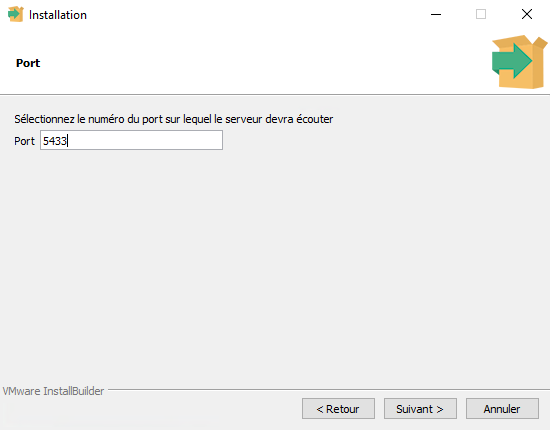

En ce qui concerne le port d'écoute, vérifiez que c'est bien "5432" qui soit indiqué (et non 5433). N'utilisez pas un port différent, car si vous mettez autre chose, j'ai constaté que c'était source de problème avec ONLYOFFICE.

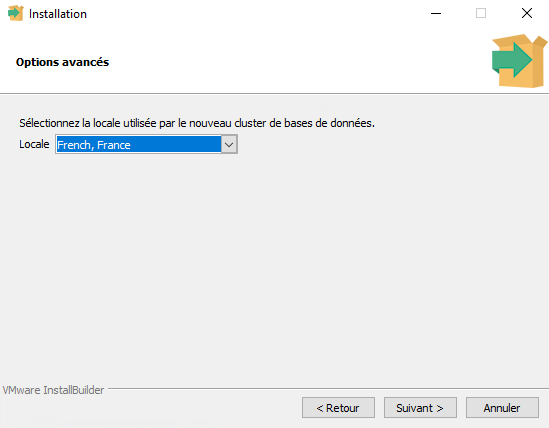

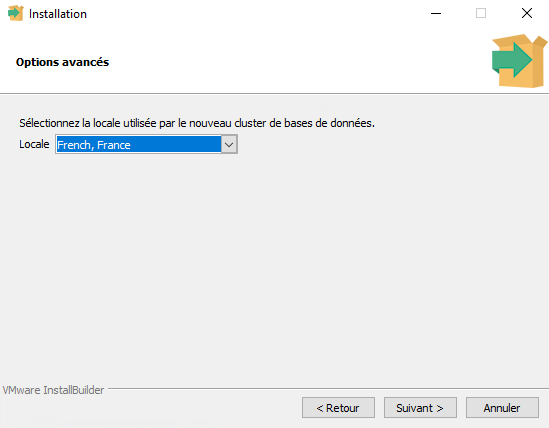

Choisissez la locale "French, France" et poursuivez.

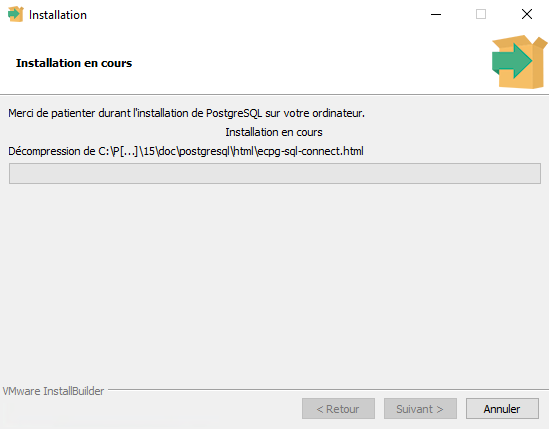

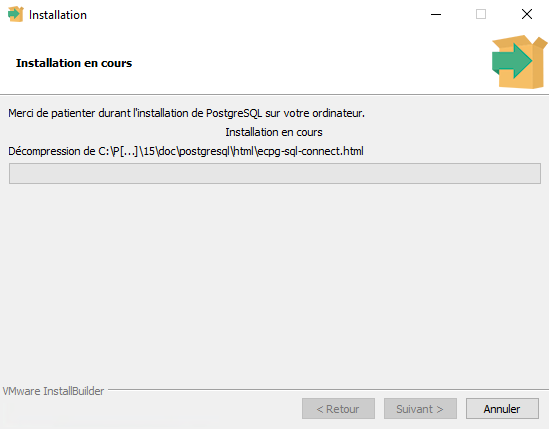

Patientez pendant l'installation...

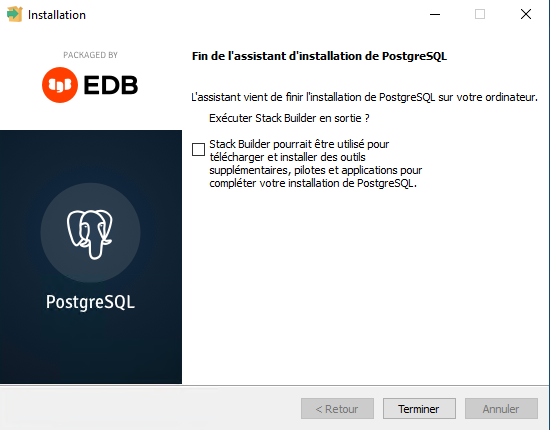

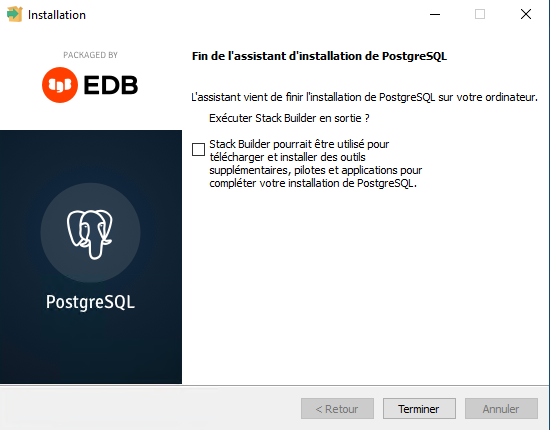

Cliquez sur "Terminer".

Voilà, PostgreSQL est en place ! Maintenant, nous allons créer une base de données pour ONLYOFFICE.

Ouvrez une console PowerShell et accédez au répertoire de PostgreSQL qui contient les binaires :

cd "C:\Program Files\PostgreSQL\15\bin"

Ici, on va établir une connexion à l'instance PostgreSQL en utilisant le compte "postgres" :

.\psql.exe -U postgres -p 5432

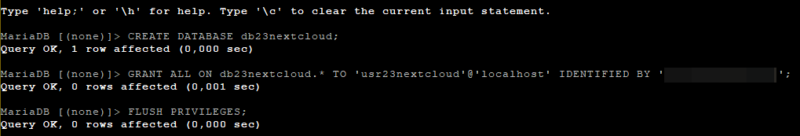

Ensuite, on va créer un nouvel utilisateur nommé "useroo" avec le mot de passe "OoOo8563" (que vous devez personnaliser !) :

CREATE USER useroo WITH PASSWORD 'OoOo8563';

Puis, créer une base de données nommée "dboo" avec cet utilisateur comme propriétaire (il aura les droits dessus) :

CREATE DATABASE dboo OWNER useroo;

Une fois que c'est fait, on peut quitter ce prompt puisque la base de données est prête. Elle doit être visible avec PgAdmin, si vous souhaitez vérifier. Sinon, en ligne de commande pour lister les bases de données PostgreSQL (une fois connecté via psql.exe) :

\l

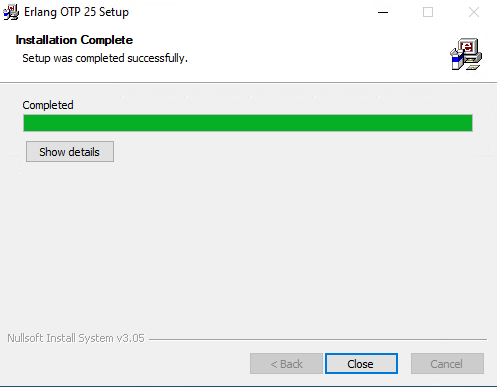

B. Installation d'Erlang

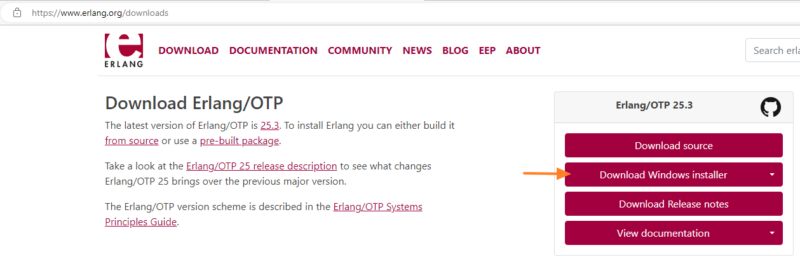

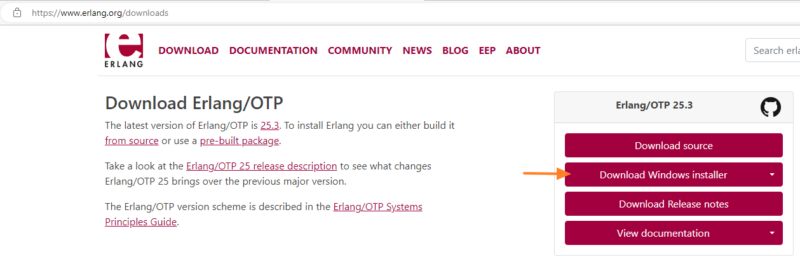

La seconde étape de préparation du serveur consiste à installer Erlang, pour prendre en compte ce langage de programmation sur notre serveur. À partir du site officiel, cliquez sur "Download Windows Installer".

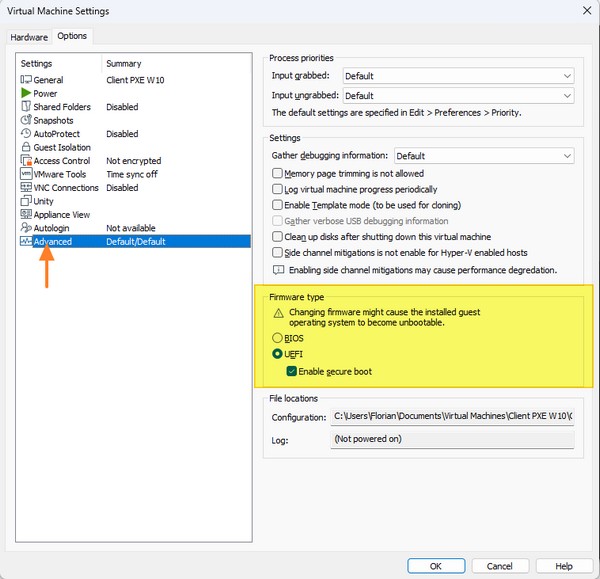

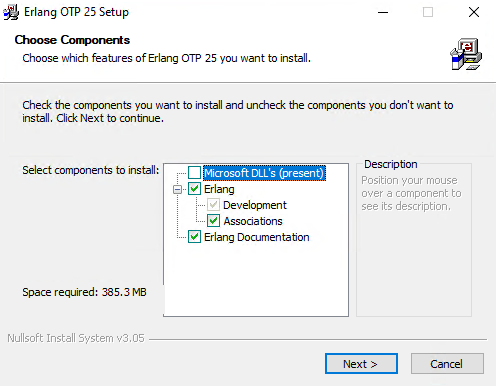

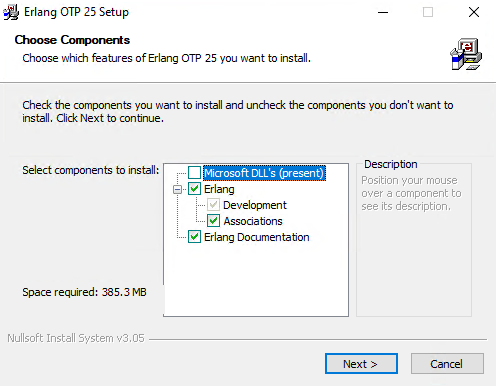

Exécutez l'installeur... Au moment de choisir les composants à installer, ne cochez pas "Microsoft DLL's" si c'est précisé "present" comme sur l'image ci-dessous.

Poursuivez afin de réaliser l'installation.

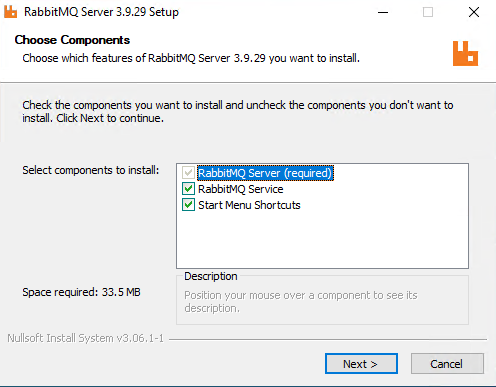

C. Installation de RabbitMQ

Troisième composant à installer sur notre serveur Windows Server : RabbitMQ. Il est développé en Erlang (d'où l'installation précédente) et il s'agit d'un message broker utile au fonctionnement d'ONLYOFFICE Docs. Téléchargez la dernière version stable de RabbitMQ depuis le GitHub officiel (sous Assets) :

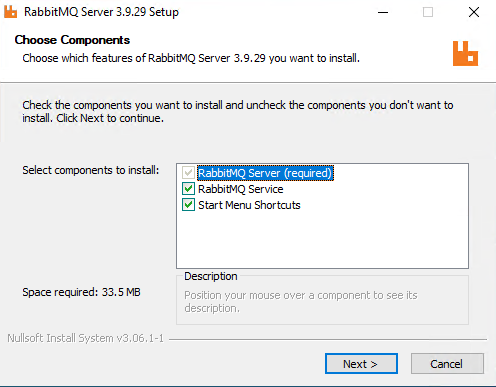

Effectuez l'installation à partir de l'assistant. Installez "RabbitMQ Server" et "RabbitMQ Service" pour avoir un service sur Windows.

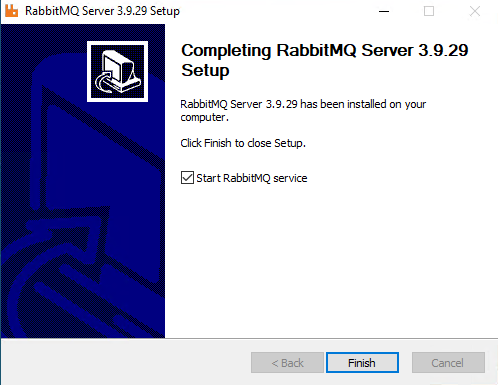

Poursuivez... Jusqu'à la fin de l'installation, et cliquez sur "Finish".

Le serveur RabbitMQ est installé dans "C:\Program Files\RabbitMQ Server". À partir d'une console PowerShell, il faut que l'on se positionne dans le répertoire qui contient les scripts de configuration :

cd "C:\Program Files\RabbitMQ Server\rabbitmq_server-3.9.29\sbin"

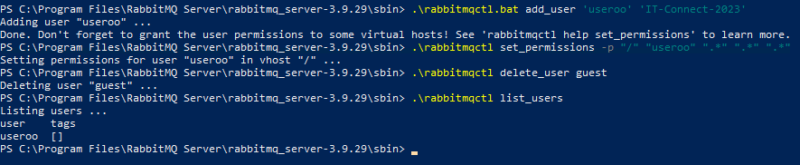

Ici, on va pouvoir créer un nouvel utilisateur :

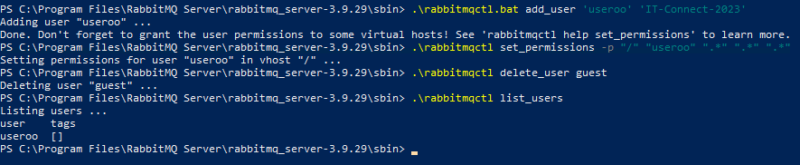

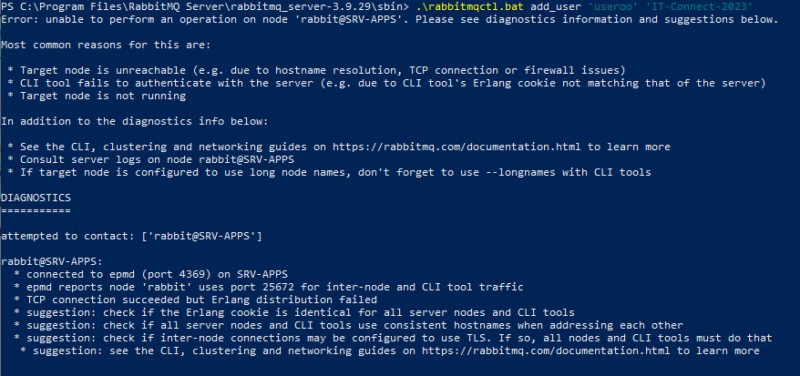

.\rabbitmqctl.bat add_user 'useroo' 'IT-Connect-2023'

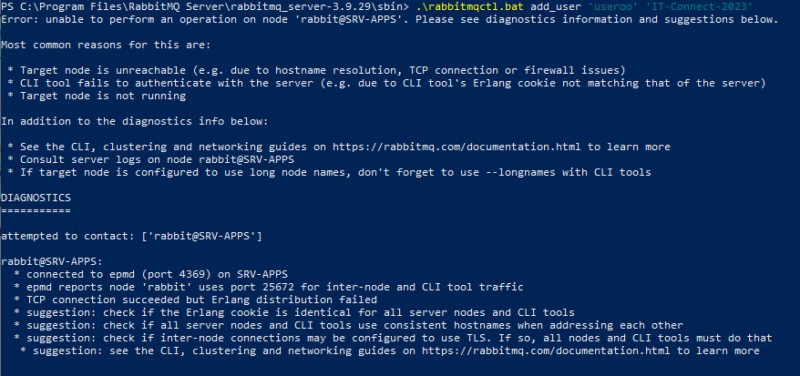

Si comme moi vous obtenez l'erreur suivante : "Error: unable to perform an operation on node 'rabbit@SRV-APPS'. Please see diagnostics information and suggestions below', il y a une manipulation à effectuer (voir cette page).

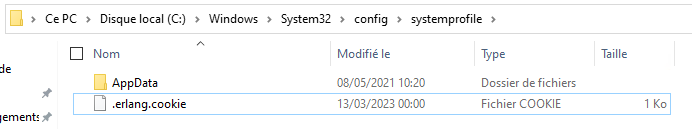

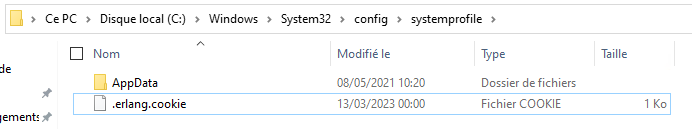

Vous devez copier le fichier "C:\Windows\system32\config\systemprofile\.erlang.cookie" vers votre profil utilisateur, à savoir "C:\Users\%USERNAME%\.erlang.cookie". Ensuite, relancez la commande précédente et cela fonctionnera.

On donne des permissions à notre utilisateur sur le VirtualHost de base de RabbitMQ :

.\rabbitmqctl set_permissions -p "/" "useroo" ".*" ".*" ".*"

Puis, on supprime le compte guest :

.\rabbitmqctl delete_user guest

Enfin, on liste les utilisateurs et seul "useroo" doit apparaître :

.\rabbitmqctl list_users

Facultatif - Pour ceux qui voudraient aller plus loin, sachez qu'il existe une Management Console pour RabbitMQ mais qu'il faut activer le plugin.

Définir la variable d'environnement ERLANG_HOME :

$env:ERLANG_HOME = "$env:ProgramFiles\Erlang OTP\erts-13.2"

Activer le plugin RabbitMQ Management :

PS C:\Program Files\RabbitMQ Server\rabbitmq_server-3.9.29\sbin> .\rabbitmq-plugins.bat enable rabbitmq_management

Redémarrer le service RabbitMQ :

Restart-Service RabbitMQ

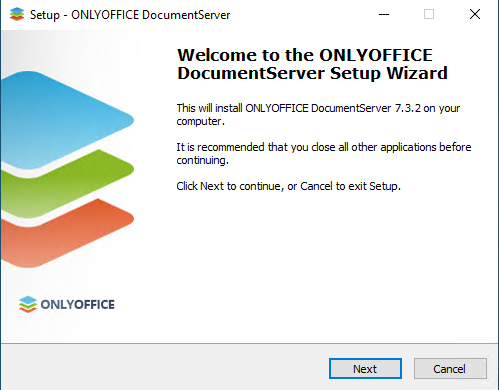

III. Installation d'ONLYOFFICE DocumentServer sur Windows

Voilà, nous venons d'installer tous les prérequis nécessaires à la mise en place du serveur ONLYOFFICE DocumentServer. Désormais, il faut télécharger ONLYOFFICE Docs depuis le site officiel. Voici deux liens utiles :

À partir du deuxième lien ci-dessus, téléchargez l'installeur pour Windows qui fait près de 600 Mo.

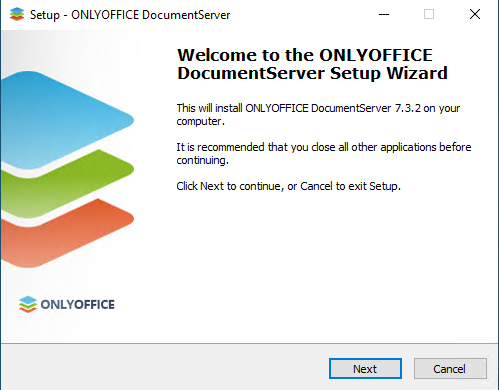

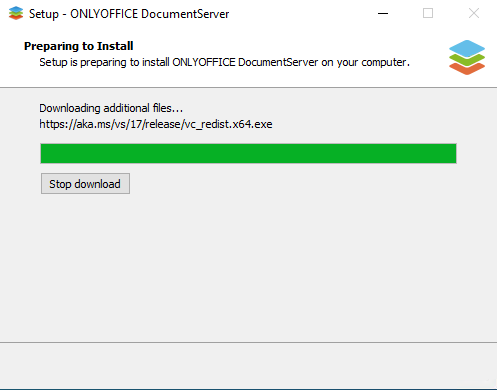

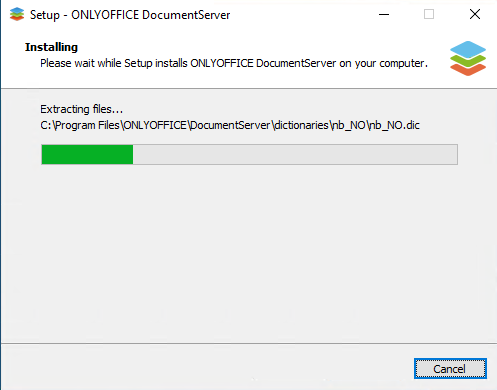

Une fois qu'il est téléchargé, démarrez l'installation.

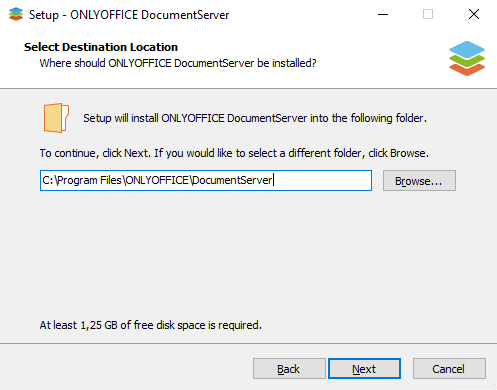

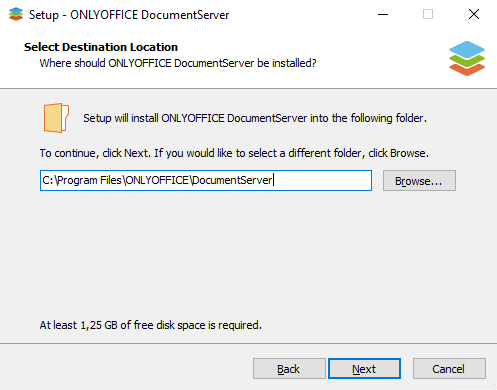

Prenez connaissance du répertoire d'installation d'ONLYOFFICE DocumentServer. Poursuivez.

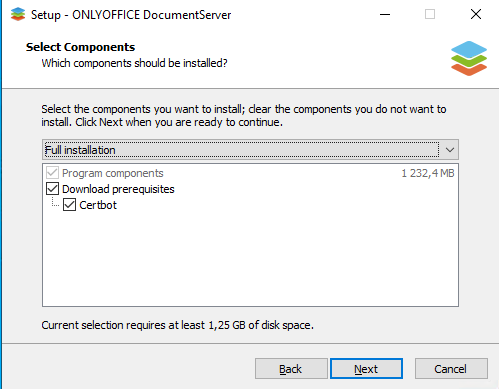

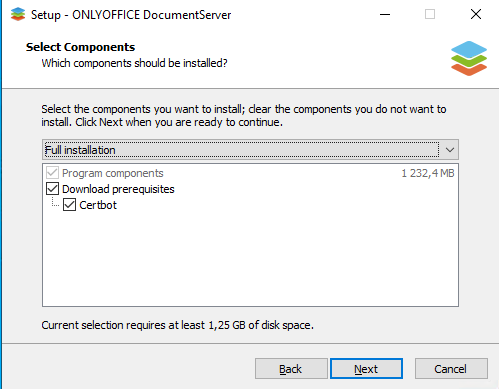

Effectuez une installation complète, ce qui va inclure Certbot (utile pour passer le service en HTTPS par la suite, via Let's Encrypt).

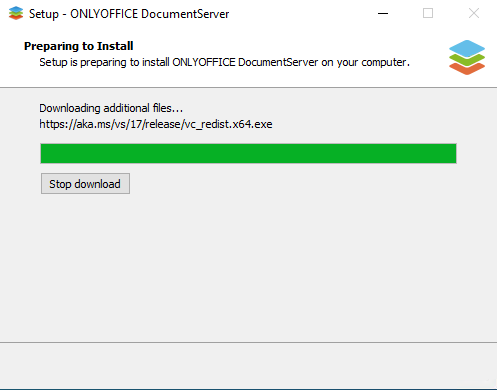

Poursuivez.

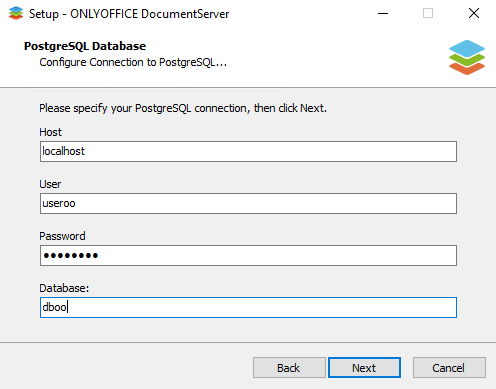

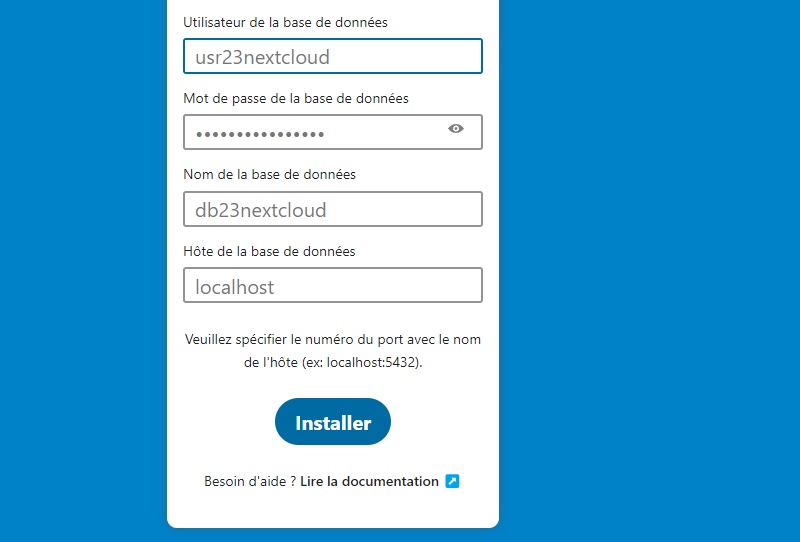

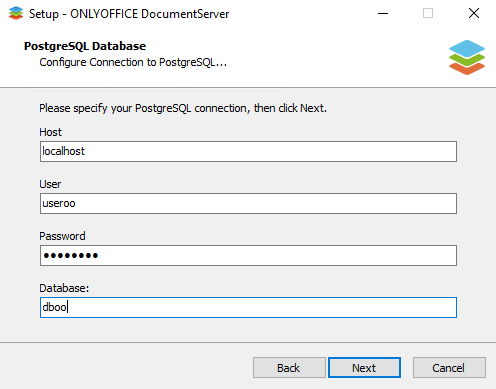

Les informations de connexion à PostgreSQL doivent être précisées. Ici, on réutilise les informations de connexion à notre base de données PostgreSQL "dboo" : souvenez-vous des informations définies précédemment.

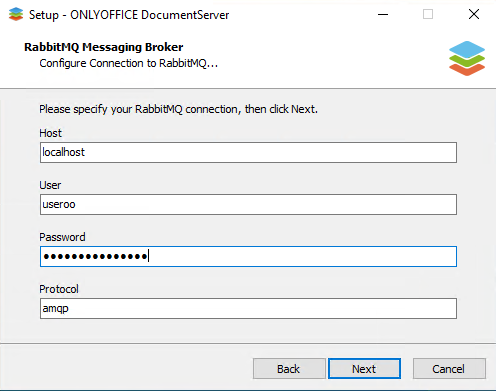

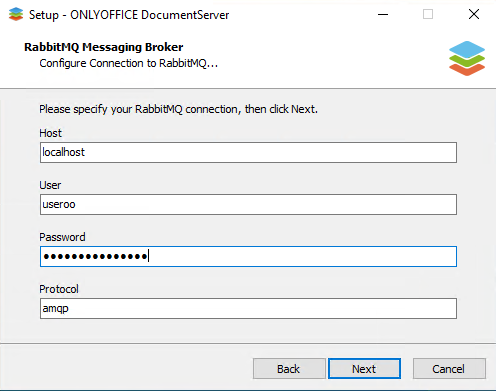

Dans le même esprit, on va préciser les informations de connexion à notre serveur RabbitMQ. Là encore, on réutilise l'identifiant et le mot de passe défini à la création.

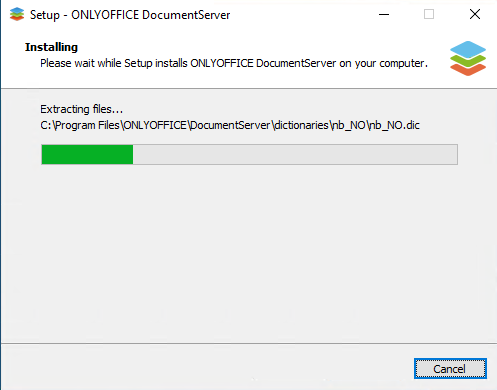

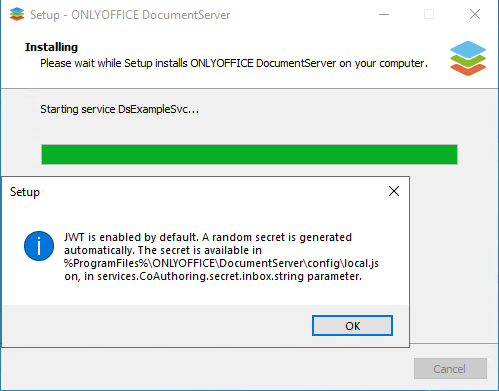

Poursuivez... L'installation va être effectuée.

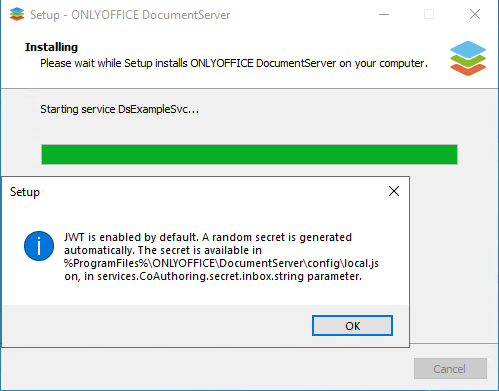

L'assistant nous informe que JWT est actif par défaut et qu'un secret a été généré. Nous pourrons le récupérer dans le fichier "local.json" situé dans le répertoire d'installation d'ONLYOFFICE DocumentServer. Il sera utile pour configurer Nextcloud par la suite.

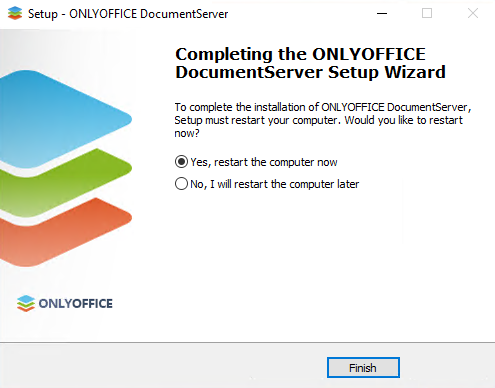

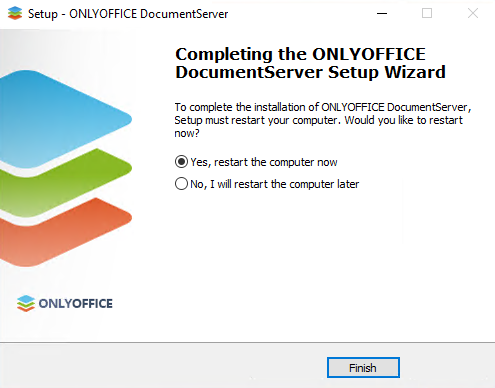

Pour finaliser l'installation, redémarrez le serveur Windows Server.

Une fois que le serveur est redémarré, patientez une ou deux minutes (les services démarrent en différé) et ouvrez un navigateur. Accédez à cette adresse :

http://localhost

# ou

http://ip-du-serveur

# ou

http://nom-DNS-du-serveur

Vous devriez obtenir cette page :

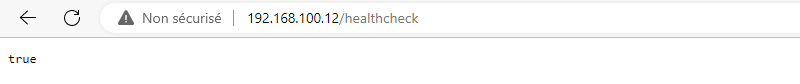

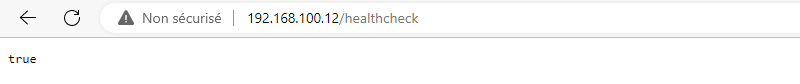

C'est un bon début. Autre test à effectuer, l'accès à la page Health Check qui doit renvoyer "true" comme ci-dessous.

http://localhost/healthcheck

Le serveur ONLYOFFICE est en place, mais nous devons l'interfacer avec une autre solution pour permettre la création de documents.

Il y a seulement la possibilité d'activer un serveur de test en amont de l'intégration, via cette commande :

net start DsExampleSvc

Puis, à partir du navigateur on peut accéder à cet environnement qui ne doit pas être utilisé en production :

http://localhost/example/

Maintenant que c'est bon, parlons de l'intégration avec Nextcloud (mais la base de l'installation reste la même pour une autre intégration).

Si vous ne parvenez pas à accéder aux différentes pages évoquées ci-dessus, regardez dans ces fichiers de logs :

C:\Program Files\ONLYOFFICE\DocumentServer\nginx\logs\nginx.error.log

C:\Program Files\ONLYOFFICE\DocumentServer\Log\docservice\out.log

IV. Intégrer ONLYOFFICE Docs à Nextcloud

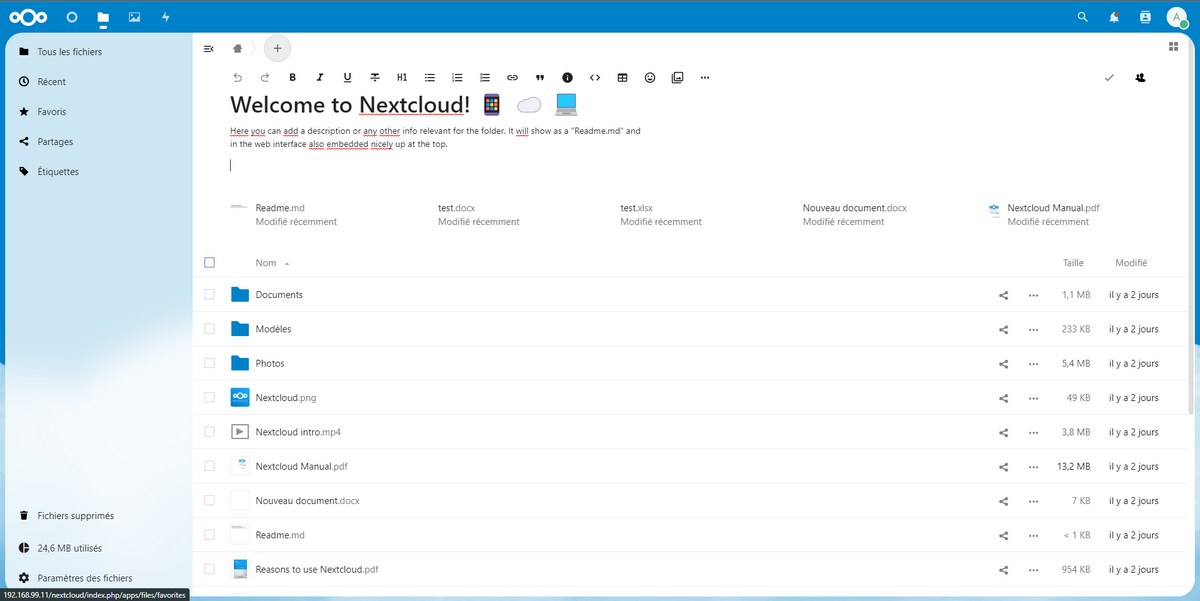

Dans ce tutoriel, nous partons du principe que le serveur Nextcloud est déjà en ligne. Utilisez le lien ci-dessous si vous avez besoin de procéder à son installation.

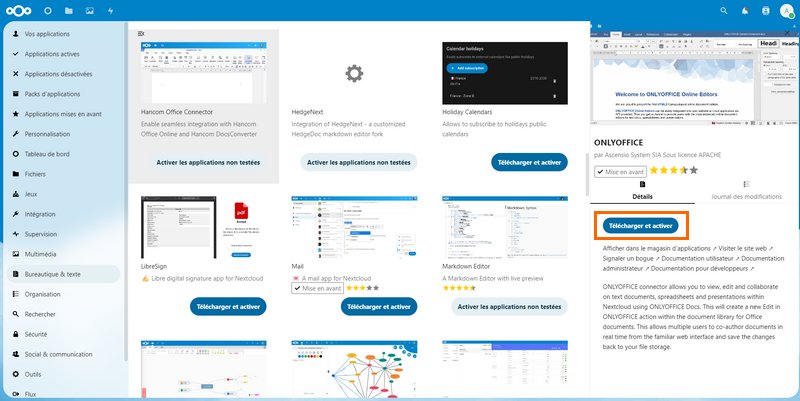

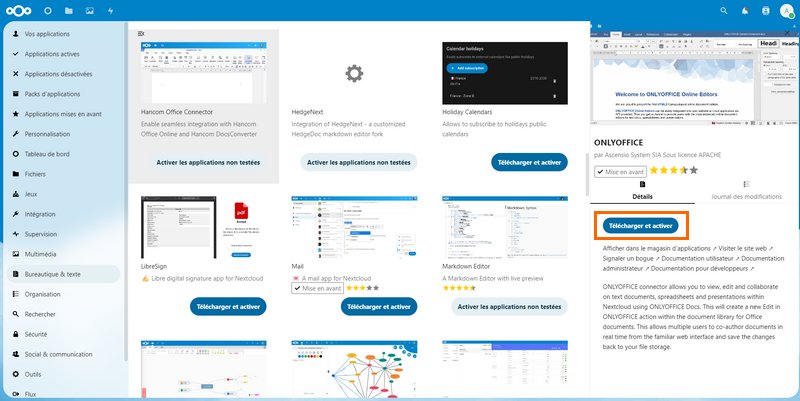

Nous devons activer l'application ONLYOFFICE. Cliquez sur votre avatar en haut à droite, puis sur "Applications". Dans la section "Bureautique & texte", vous pouvez trouver l'application ONLYOFFICE. Cliquez dessus puis sur "Télécharger et activer".

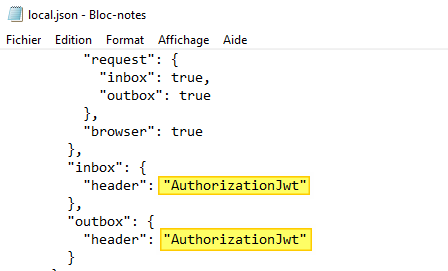

Avant de pouvoir connecter les deux applications, il va falloir ajuster la configuration pour utiliser les jetons JWT (JSON).

- Sur le serveur ONLYOFFICE

Ouvrez le fichier suivant :

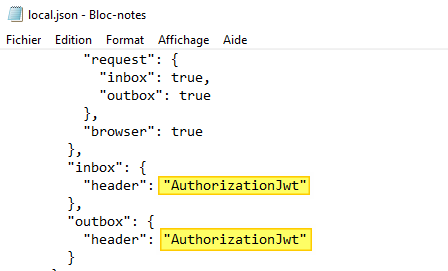

C:\Program Files\ONLYOFFICE\DocumentServer\config\local.json

Modifiez son contenu de façon à remplacer la valeur "Authorization" par "AuthorizationJwt" sur ces deux lignes :

Après avoir fait ça, redémarrez les services ONLYOFFICE via la console "Services" de Windows.

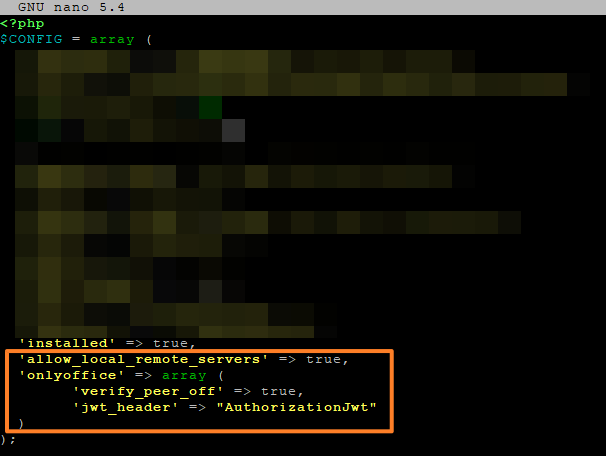

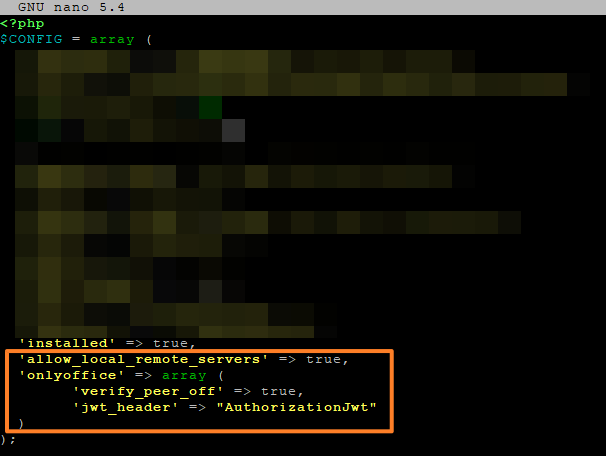

Le fichier de configuration de Nextcloud doit être édité. Sur mon serveur Nextcloud, il se situe à cet emplacement :

/var/www/html/nextcloud/config/config.php

Dans ce fichier il faut ajouter ces lignes pour autoriser les connexions via JWT avec notre serveur ONLYOFFICE :

'allow_local_remote_servers' => true,

'onlyoffice' => array (

'verify_peer_off' => true,

'jwt_header' => "AuthorizationJwt"

)

Comme ceci :

Enregistrez et fermez ce fichier.

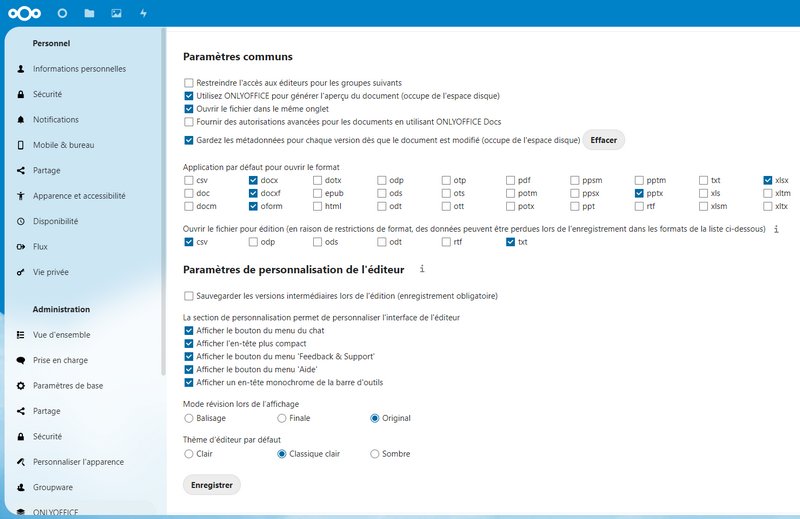

- Configurer l'application sur Nextcloud

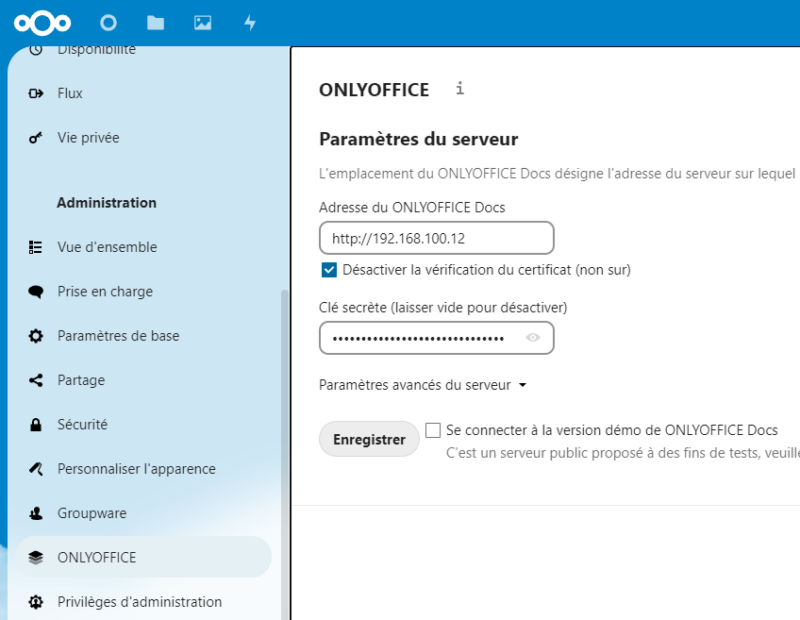

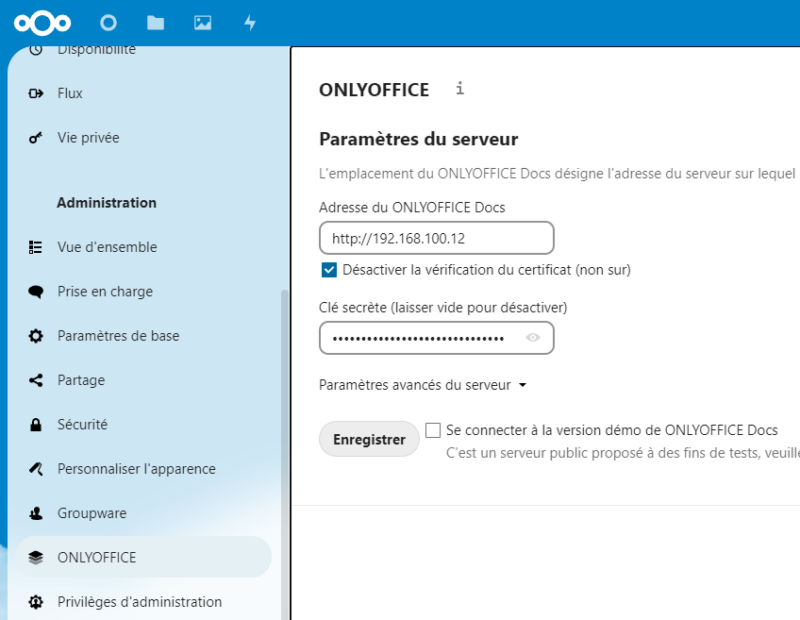

Une fois que c'est fait, accédez aux "Paramètres d'administration" de Nextcloud. Dans le menu latéral, une entrée nommée "ONLYOFFICE" doit s'y trouver.

Il va falloir définir l'adresse du serveur ONLYOFFICE Docs (avec le nom DNS de préférence, sinon avec l'adresse IP) et la clé secrète. L'adresse du serveur, vous la connaissez déjà et la clé secrète doit être récupérée sur le serveur ONLYOFFICE à cet emplacement :

C:\Program Files\ONLYOFFICE\DocumentServer\config\local.json

Renseignez ces informations sur l'interface Nextcloud et cliquez sur "Enregistrer".

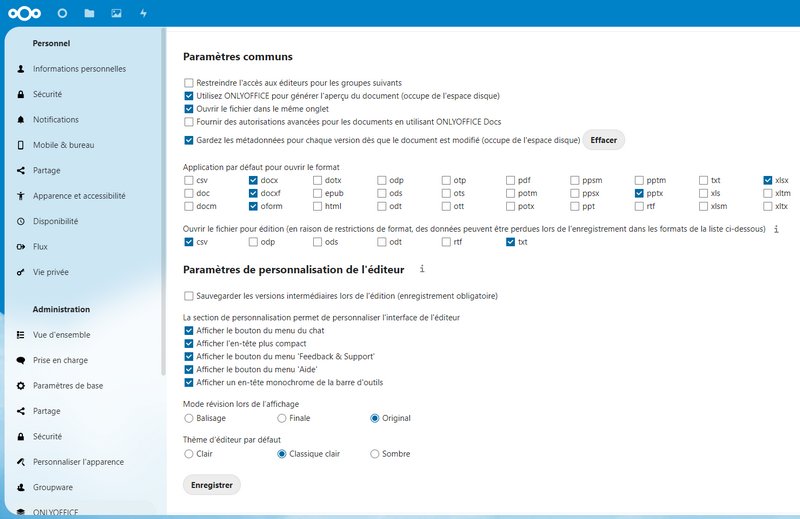

Si la connexion est effectuée avec succès, une interface avec un ensemble de paramètres est proposée. L'intégration d'ONLYOFFICE à Nextcloud est réussie !

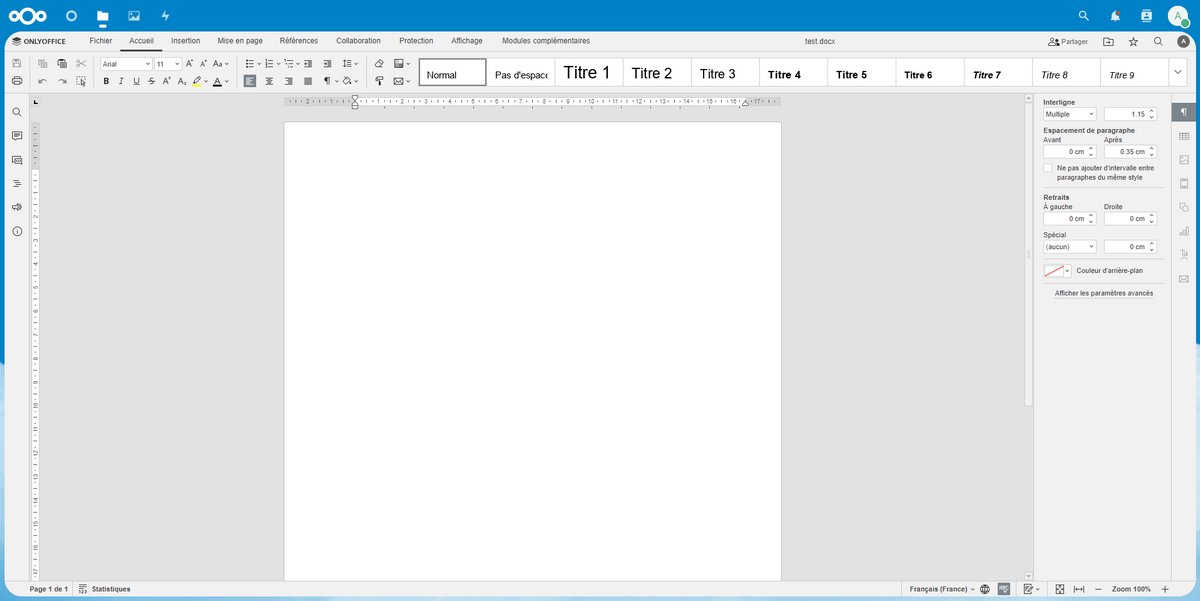

À partir de là, si vous créez un nouveau document sur Nextcloud, vous avez des choix supplémentaires :

- Nouveau document

- Nouvelle feuille de calcul

- Nouvelle présentation

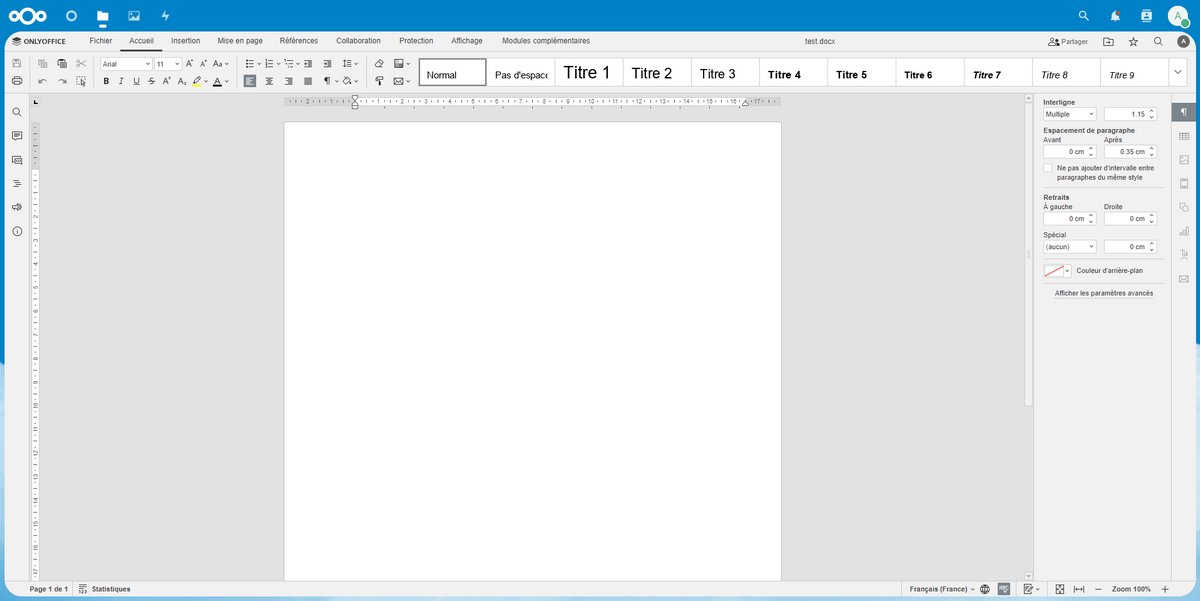

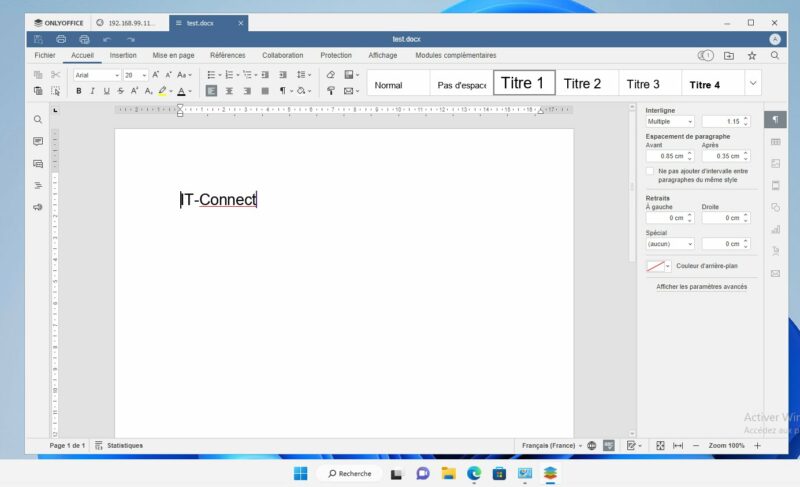

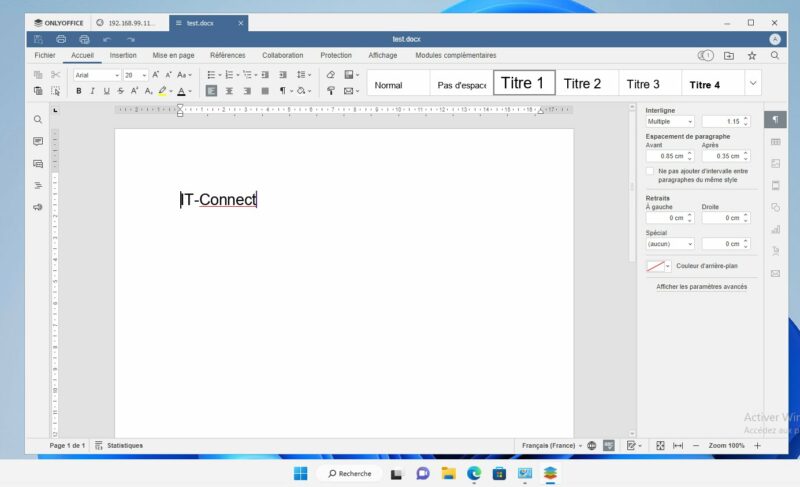

Si l'on crée un document, l'éditeur ONLYOFFICE s'affiche dans Nextcloud et on peut rédiger notre document en profitant de la puissance de cet éditeur ! Le fichier sera stocké sur notre instance Nextcloud.

Si l'on écrit du texte sur ce fichier, on pourra retrouver ce même contenu si l'on édite le document depuis un autre poste.

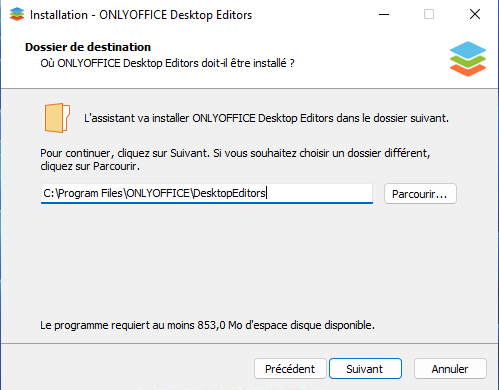

V. Installation d'ONLYOFFICE Desktop Editors

Sur un poste de travail (Windows 11 ou autre), vous pouvez installer l'application ONLYOFFICE Desktop Editors qui va permettre de profiter des éditeurs ONLYOFFICE depuis le bureau en se connectant à Nextcloud (ou une autre intégration).

Laissez-vous guider par l'assistant...

Prenez connaissance du chemin d'installation.

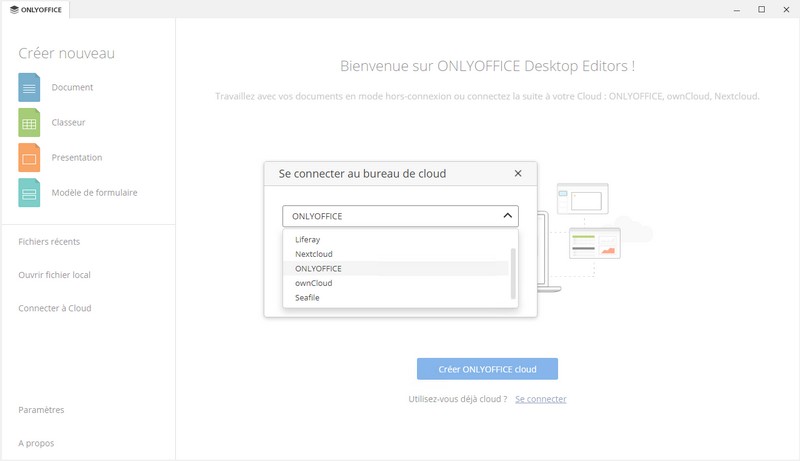

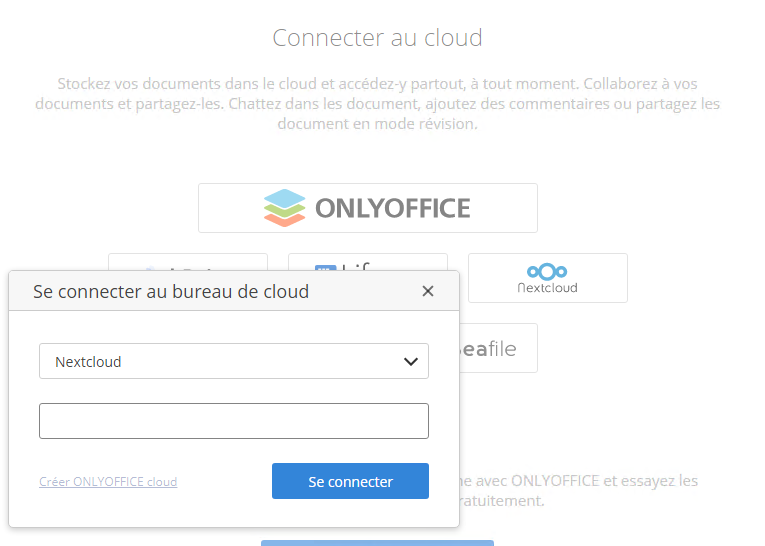

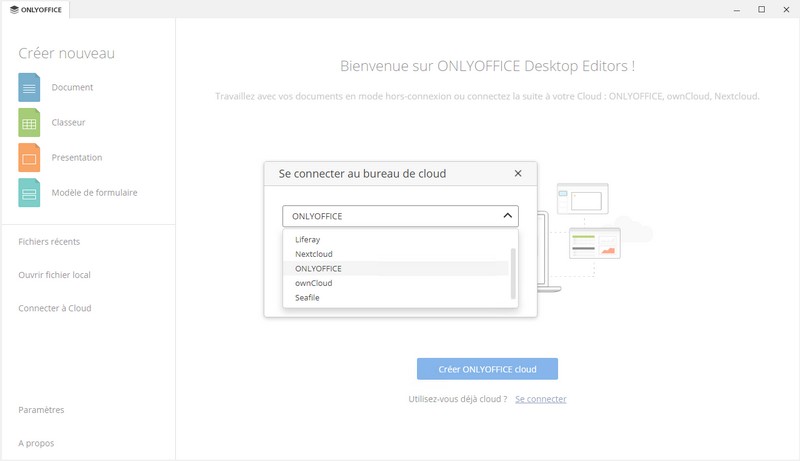

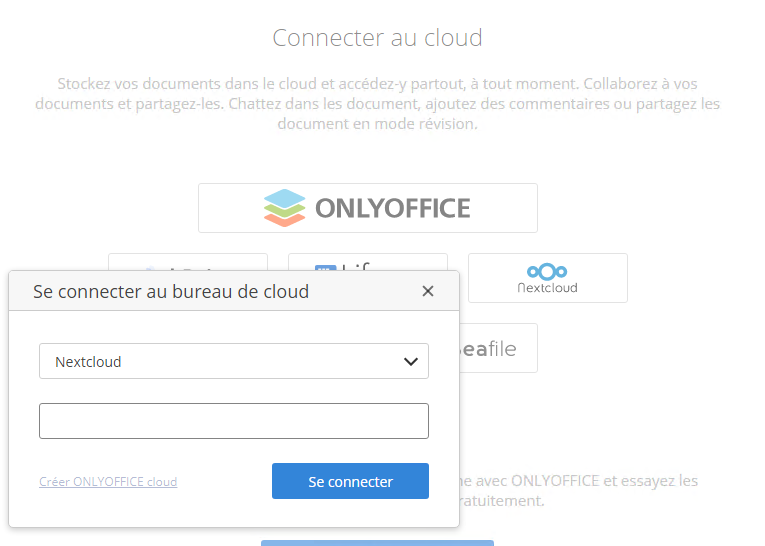

Lorsque l'application se lance, cliquez sur "Connecter à Cloud".

Choisissez "Nextcloud" et indiquez l'adresse de votre serveur Nextcloud avant de cliquer sur "Se connecter". Par exemple :

http://192.168.99.11/nextcloud

Depuis Windows 11, je peux créer et éditer des documents avec les éditeurs ONLYOFFICE, en allant chercher les données sur le serveur Nextcloud.

VI. Conclusion

Ce tutoriel touche à sa fin ! La mise en place combinée d'ONLYOFFICE Docs et de Nextcloud permet d'avoir une solution moderne pour faire de la bureautique en ligne, tout en centralisant et maîtrisant ses données, et sans utiliser un Cloud public. Une alternative très intéressante, d'autant plus qu'ONLYOFFICE supporte de nombreuses intégrations. Vous pouvez aussi installer les deux outils sur le même serveur, et utiliser uniquement des serveurs Linux ou Windows Server.

The post Installer ONLYOFFICE Docs sur Windows Server 2022 et l’intégrer à Nextcloud first appeared on IT-Connect.