Mise à jour de Proxmox V6 vers Proxmox V7

Voilà quelque mois maintenant que je suis passé de VMware ESXi à Proxmox V6. Depuis le mois de Juillet 2021, la version 7 est sortie, et c'est donc l'occasion de faire ma première grosse mise à jour et de vous en faire profiter.

Commençons par parcourir les principales nouveautés :

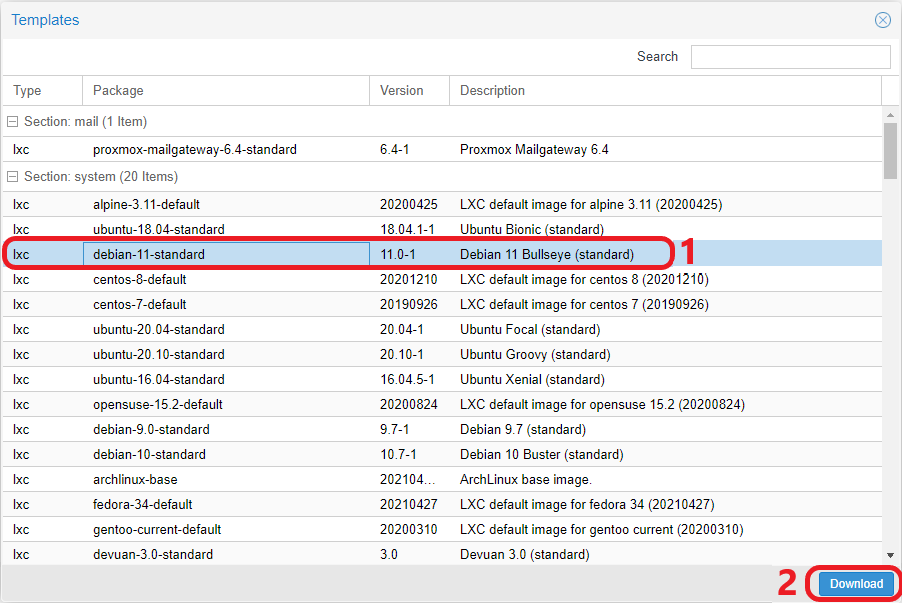

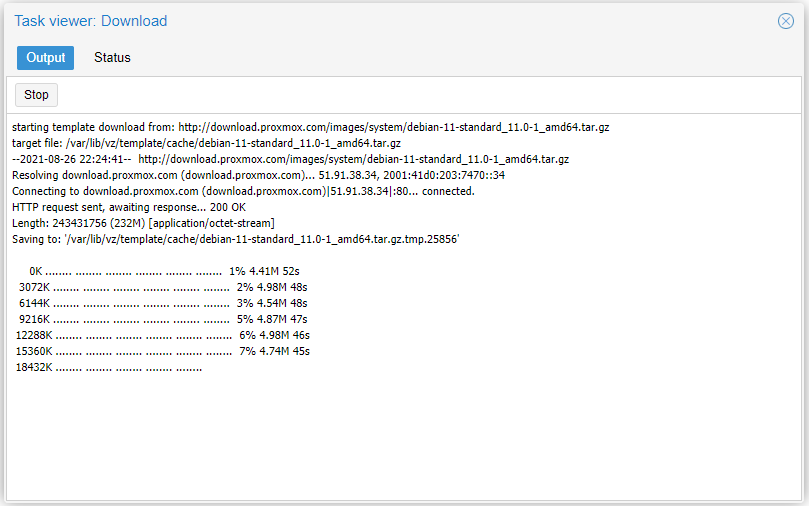

- Debian passe de la version 10 "Buster" à la 11 "Bullseye", incluant Ceph Pacific en version 16.2 par défaut (au lieu de la 15.2),

- Les moniteurs Ceph avec plusieurs réseaux publics peuvent être créés à l'aide de la CLI (ligne de commande), si les utilisateurs ont plusieurs liens configurés.

- Support du Btrfs en tant que technologie de stockage, incluant un contrôle de l'intégrité du système de fichiers, une amélioration des performances, des fonctionnalités d'instantanés.

- Le protocole OpenID Connect est intégré pour amener la possibilité d'utiliser une authentification unique (SSO).

- Améliorations de l'interface utilisateur Web, avec notamment l'ajout du support du Markdown dans « Notes », ainsi qu'un nouveau panneau de gestion des référentiels APT.

- Prise en charge des clés de sécurité (comme YubiKey) en tant que clés SSH, lors de la création de conteneurs ou de la préparation d'images cloud-init.

- Conteneur : LXC 4.0 prend entièrement en charge les cgroups2, un mécanisme d'organisation hiérarchique des processus et d'allocation des ressources système.

- Gestion des certificats : le plug-in autonome ACME prend désormais mieux en charge les environnements à double pile (IPv4 et IPv6) et ne dépend plus des adresses configurées pour déterminer son interface d'écoute.

- Réseau : l'ifupdown2 moderne est l'outil de gestion de réseau par défaut pour les nouvelles installations utilisant l'ISO officiel Proxmox VE.

Vous trouverez ci-dessous le lien vers la documentation officielle de Proxmox pour mettre à jour Proxmox VE depuis la version 6 vers la 7, mais nous allons essayer de vous retranscrire et expliquer dans cet article les étapes indispensables.

Deux méthodes sont possibles pour faire cette mise à jour :

- Réinstaller Proxmox VE en version 7, et restaurer la sauvegarde de la configuration ainsi que les machines virtuelles et conteneurs LXC.

- Procéder à une mise à jour étapes par étapes, ce que nous allons faire ici ensemble.

avant de tenter la mise à jour vers la version 7.

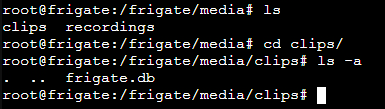

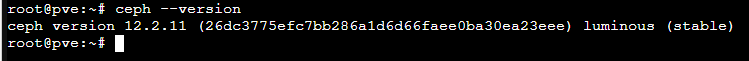

Avant de commencer la mise à jour en elle-même, il faut s'assurer que certains modules sont dans leur dernière version. Commençons avec ceph à l'aide de la commande ceph --version.

Dans mon cas, la version est 12.2.11, une ancienne version.

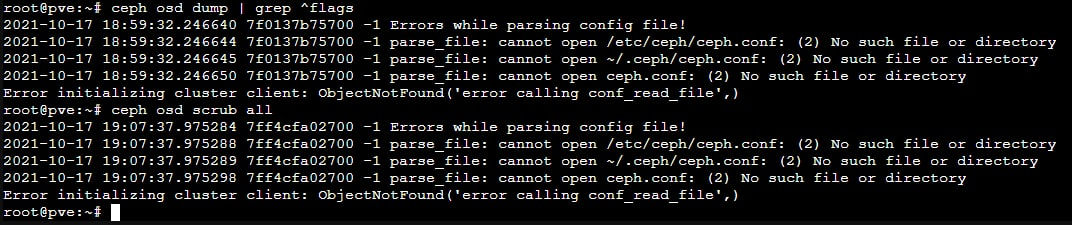

Vérifions maintenant avec les commandes suivantes si ce module est utilisé :

ceph osd dump | grep ^flags

cat /etc/pve/ceph.conf

Aucun fichier n'est trouvé, ce qui montre que ceph n'est pas configuré ni utilisé. Si jamais vous obtenez un résultat et devez mettre à jour ce module, voici le lien de la procédure à appliquer.

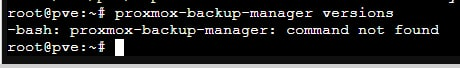

Maintenant, pour ceux qui l'utilisent, il faut vérifier le paquet "Proxmox Backup Server" avec la commande proxmox-backup-manager versions.

Comme vous pouvez le voir, ce module n'est pas installé non plus chez moi, donc je suis tranquille sur ce point, mais je vous donne également le lien de la documentation officielle.

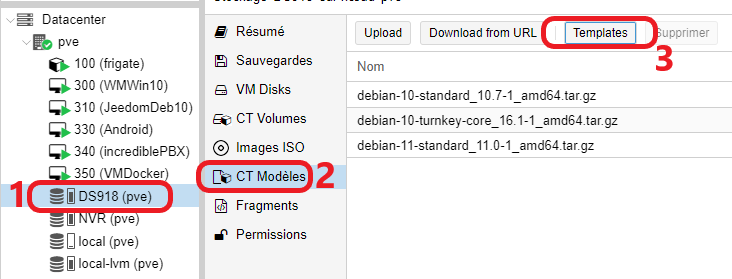

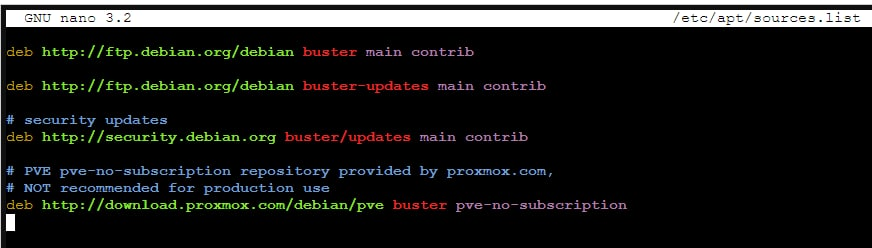

Nous allons pourvoir attaquer la mise à jour maintenant que nous nous sommes assuré des prérequis. Pour cela, nous allons rajouter les dernières sources dans le fichier sources.list.

nano /etc/apt/sources.listOn va y ajouter ce qui suit à la fin du fichier :

# PVE pve-no-subscription repository provided by proxmox.com,

# NOT recommended for production use

deb http://download.proxmox.com/debian/pve buster pve-no-subscriptionLe fichier sources.listdoit donc ressembler à ceci :

Nous pouvons mettre à jour les paquets système, y compris la distribution :

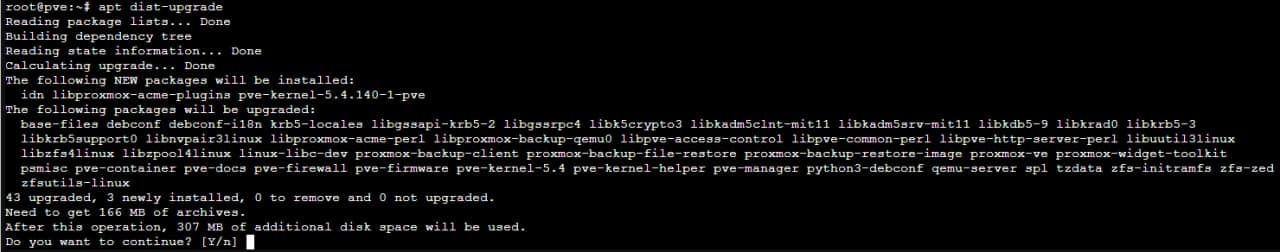

apt update && apt dist-upgrade

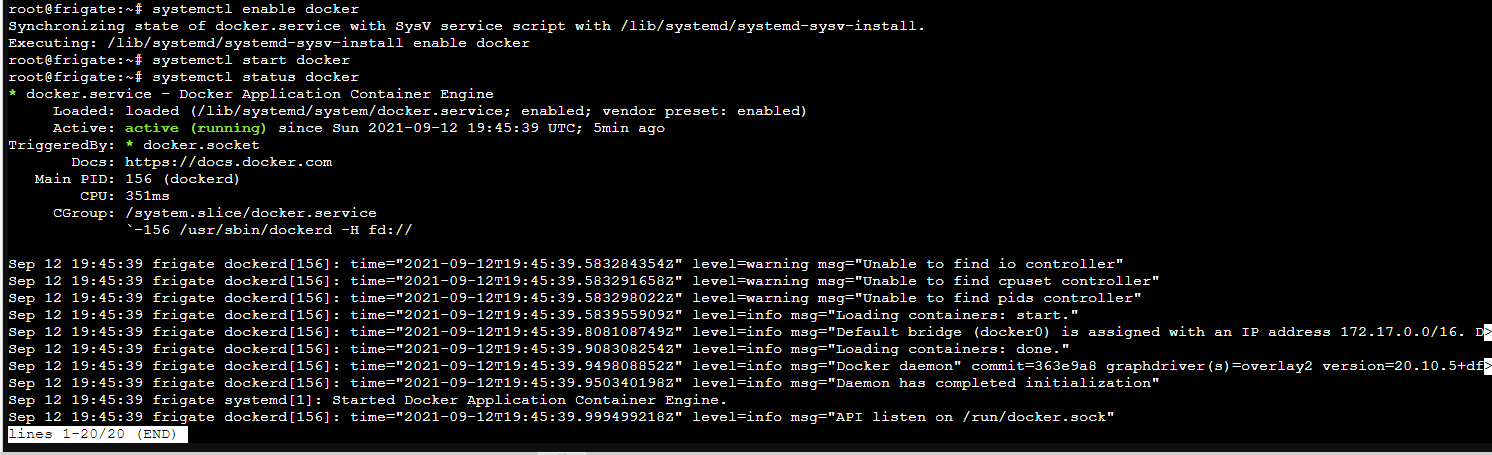

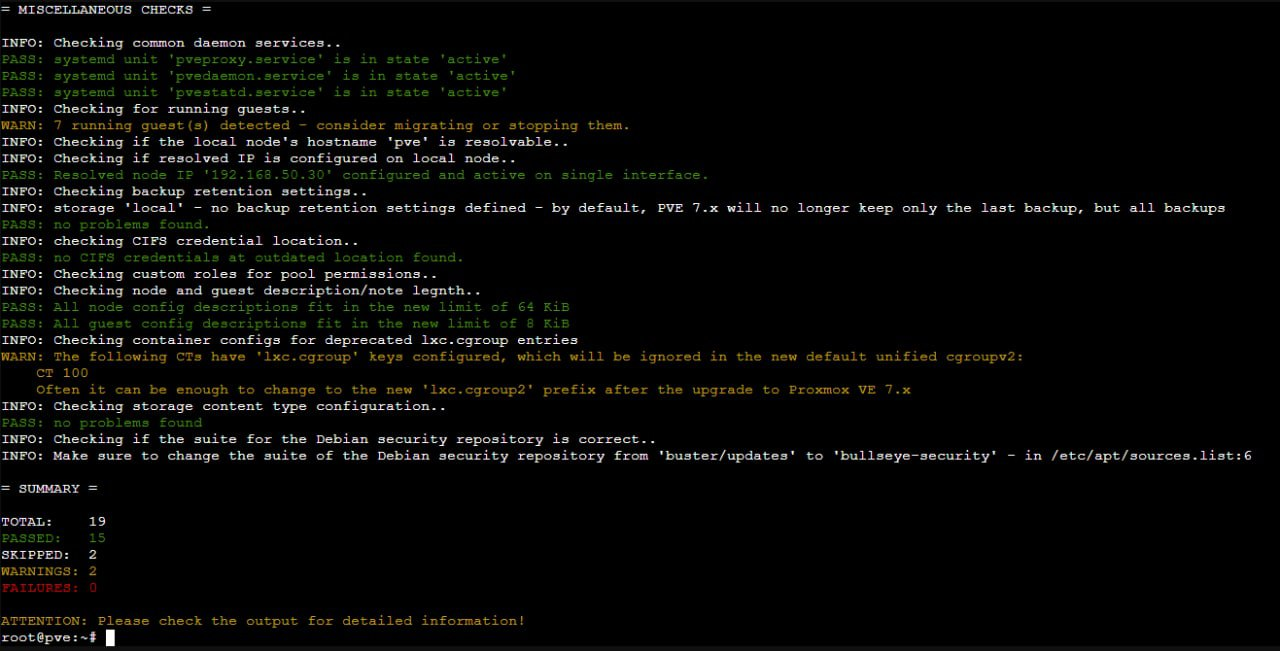

A la suite de ces commandes, vous pouvez arrêter l'ensemble de vos machines virtuelles et conteneurs et redémarrer la machine. Une fois le redémarrage effectué nous allons retourner en SSH sur l'hôte Proxmox et taper la commande pve6topve7 --full, qui est un utilitaire permettant de vérifier la compatibilité du système.

Dans mon cas, on peut voir qu'il n'y a aucune erreur, mais 2 warnings apparaissent :

- Arrêter les machines virtuelles, ce qui est très simple à résoudre (et que j'ai ajouté avant l'exécution de l'utilitaire de vérification).

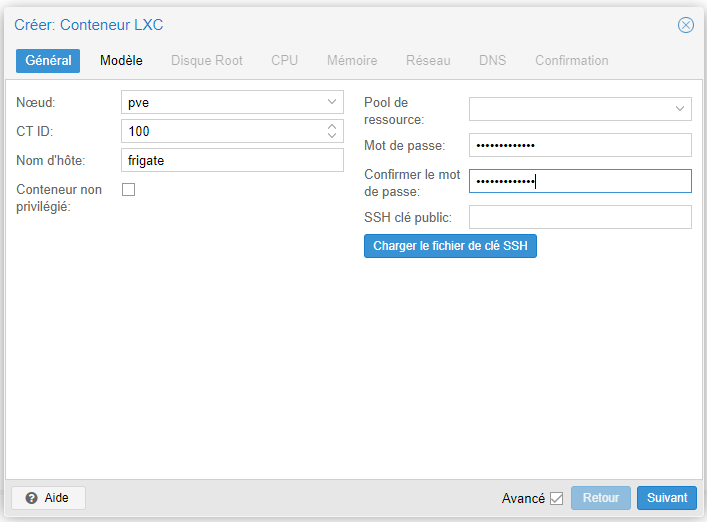

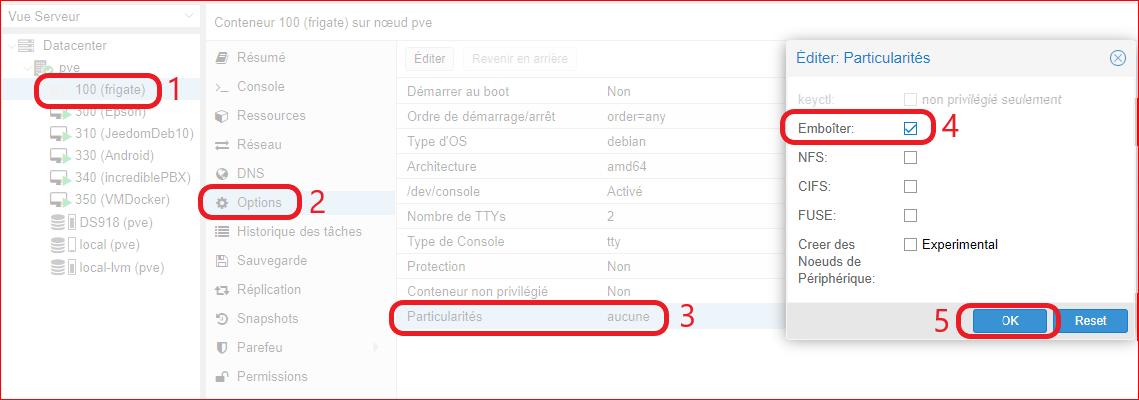

- Mon LXC qui porte l'ID 100, dans son fichier de configuration, possède des labels

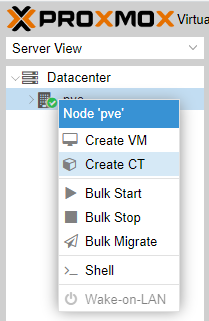

lxc.cgroupqu'il faut modifier enlxc.cgroup2. Pour éditer le fichier de configuration d'un LXC il faut utiliser la commandenano /etc/pve/lxc/100.conf.

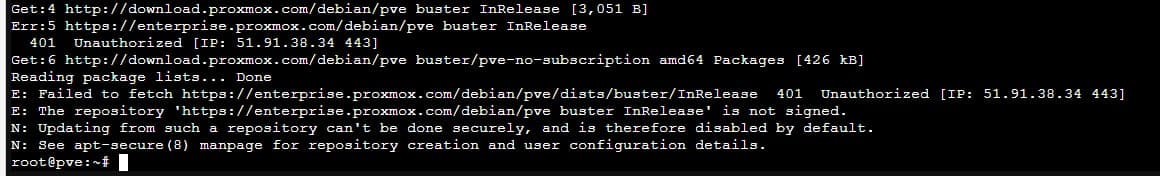

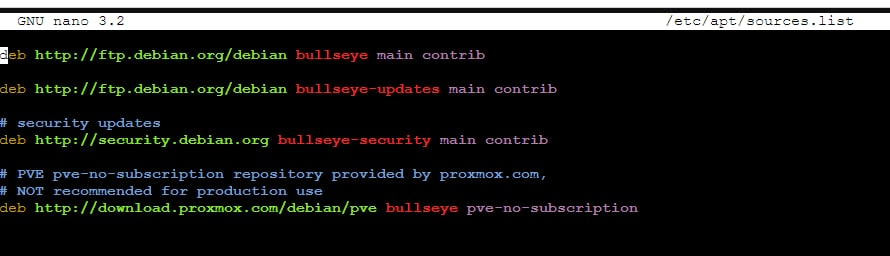

Nous allons ensuite modifier les sources pour passer à Proxmox V7 :

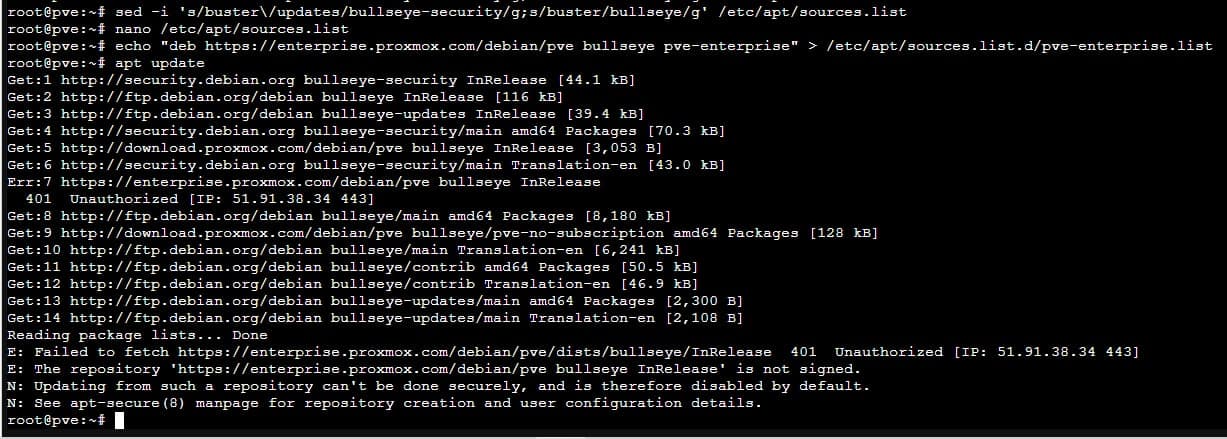

sed -i 's/buster\/updates/bullseye-security/g;s/buster/bullseye/g' /etc/apt/sources.listIl reste à vérifier s'il y a encore des traces de la V6 dans les sources. Pour cela, retournons voir le fichier sources.listavec la commande nano /etc/apt/sources.list et si une ligne comporte un pve6.X, vous devez insérer un # au début de celle-ci.

Si vous possédez une licence, il faut mettre à jour également la source "entreprise".

echo "deb https://enterprise.proxmox.com/debian/pve bullseye pve-enterprise" > /etc/apt/sources.list.d/pve-enterprise.list

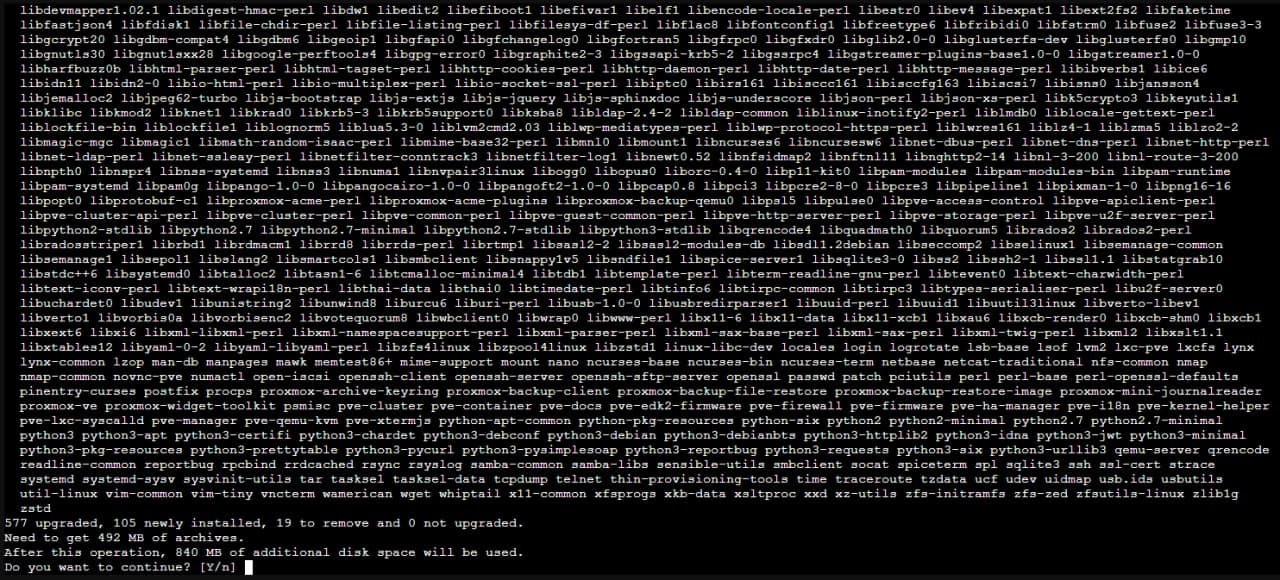

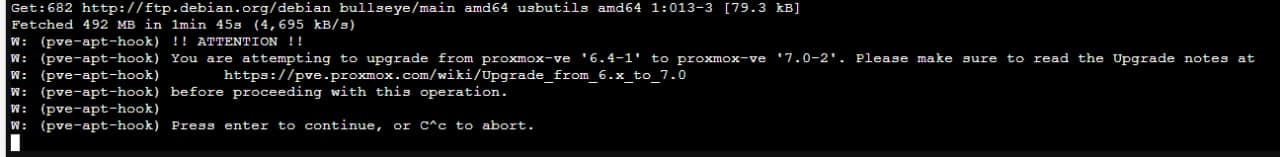

Nous allons mettre à jour la distribution et Proxmox pour de bon cette fois, en Debian 11 et Proxmox V7.

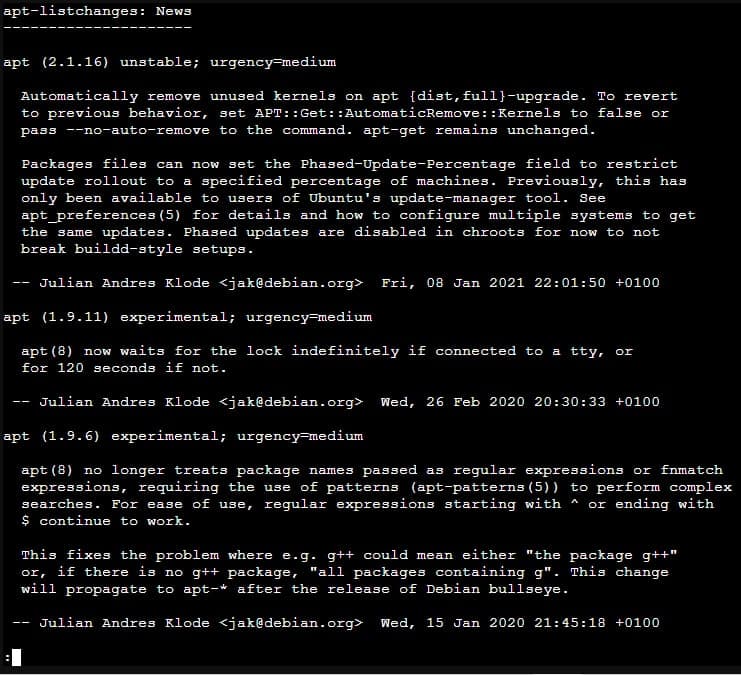

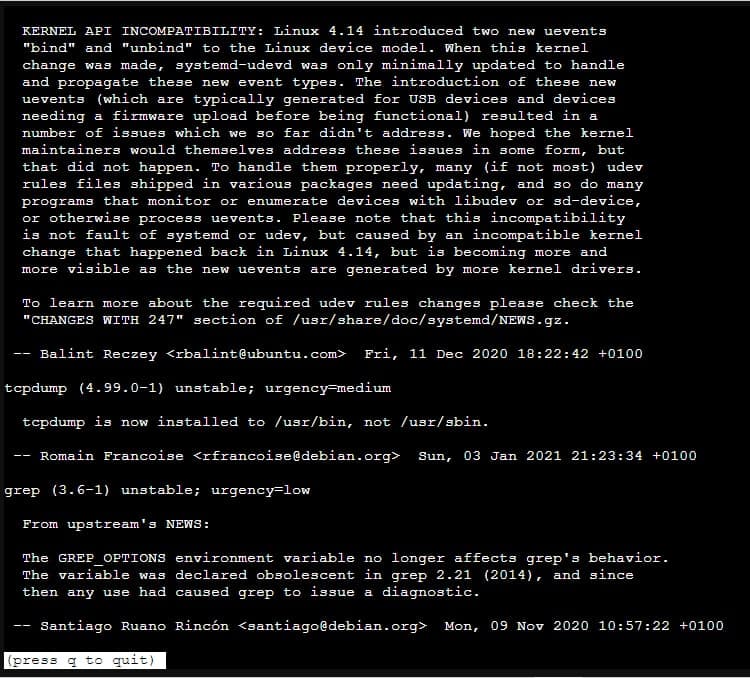

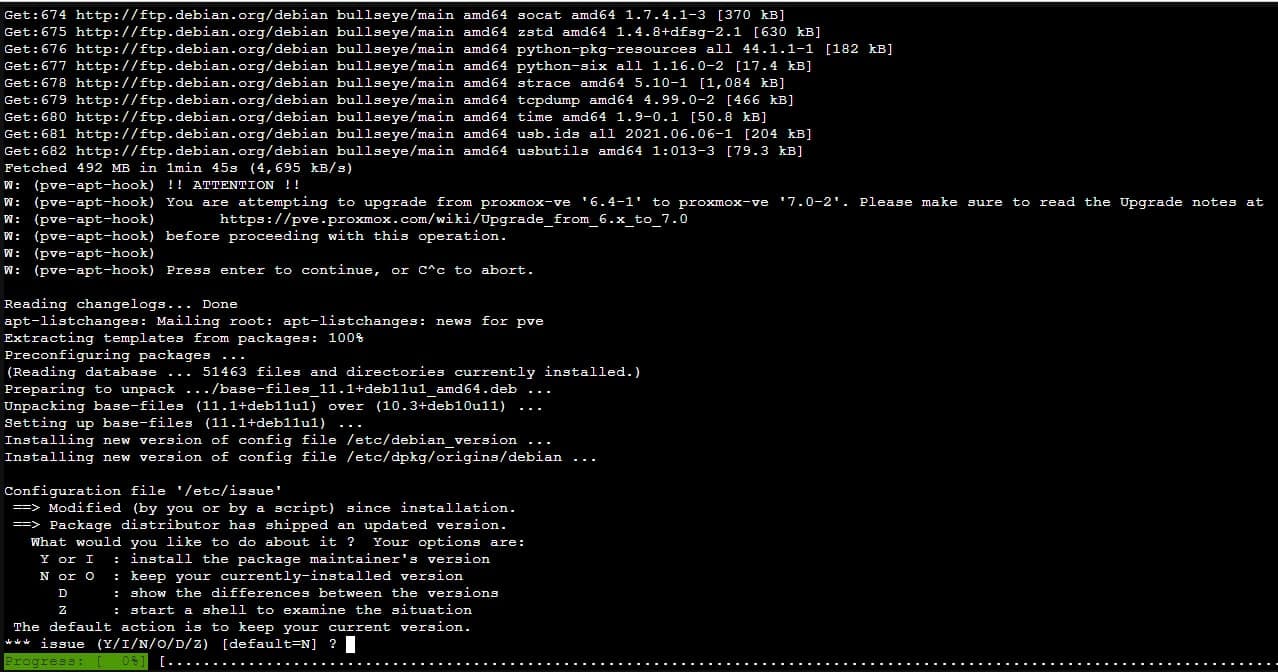

apt update && apt dist-upgradeIl suffira de continuer l'ensemble des étapes, lire le changelogs et autre étapes classique de grosse mise à jour. Vous verrez que de nombreux paquets sont mis à jour, celle-ci peut donc durer plusieurs minutes et plusieurs dizaines de minutes selon votre débit Internet et la puissance de votre machine.

Une fois que cette mise à jour du système sera réalisée, il faudra procéder à un redémarrage du système, à la suite duquel nous allons relancer une mise à jour des paquets qui avaient en prérequis la version du système, avec la commande apt-update && apt upgrade.

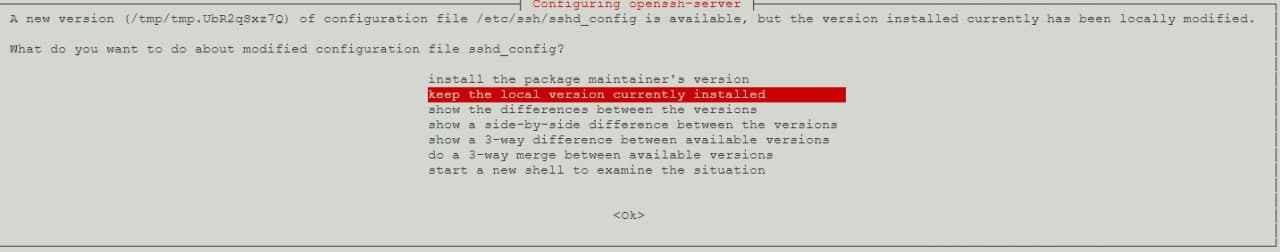

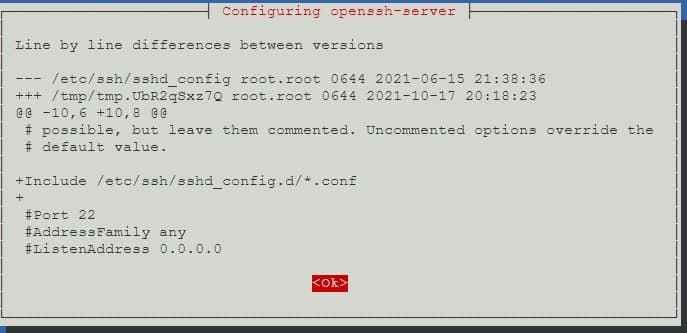

Lors des mise à jour de paquets, j'ai eu celle de openssh-server qui m'a demandé une petite réponse. J'ai d'abord comparé les fichiers puis choisi la première option install the package maintainer's version.

En vous connectant à l'interface web de Proxmox, vous devriez maintenant voir en haut la version affichée.

Conclusion

Vous voici sur la dernière version majeure de Proxmox ! Je trouve cela bien plus simple que mettre à jour VMware ESXi, surtout vu que les mises à jour intermédiaires peuvent se faire facilement depuis l'interface graphique.

Si vous avez des questions sur la mise à jour ou même la configuration et l'utilisation de Proxmox, n'hésitez pas à laisser un commentaire ou à venir nous retrouver sur le groupe Telegram de la communauté.